北朝鮮のハッカーがクラウドマイニングサービスを利用して盗んだ仮想通貨を洗浄しているという報告

Googleの子会社であるサイバーセキュリティ企業のMandiantが、北朝鮮の新たなハッカーグループ「APT43」についてのレポートを公開しました。APT43は外国の政府機関やシンクタンクなどを標的にハッキングを行っているほか、一般人から盗み出した仮想通貨をロンダリングするため、仮想通貨のクラウドマイニングサービスなどを利用しているとのことです。

APT43-Report.pdf

(PDFファイル)https://mandiant.widen.net/s/zvmfw5fnjs/apt43-report

North Korean Hackers Use Cloud Mining Services to Launder Dirty Crypto - Decrypt

https://decrypt.co/124772/north-korea-korean-hackers-apt43-kimusky-cloud-mining-crypto-laundering

Newly exposed APT43 hacking group targeting US orgs since 2018

https://www.bleepingcomputer.com/news/security/newly-exposed-apt43-hacking-group-targeting-us-orgs-since-2018/

North Korean cyberhackers step up phishing attacks, target experts - The Washington Post

https://www.washingtonpost.com/world/2023/03/28/north-korea-hackers-phishing-attack/

北朝鮮はさまざまなハッカーグループを運用していることで知られており、APT43も北朝鮮の国家イデオロギーである主体思想に沿って活動するハッカーグループの1つです。APT43は5年以上にわたり、北朝鮮が関連する国際交渉や制裁についての洞察を持つ政府機関・シンクタンク・大学教授や、韓国・日本・アメリカ・ヨーロッパなどの重要な組織を標的にハッキングを行ってきたとのこと。

2018年からAPT43の追跡を行ってきたというMandiantは、レポートの中で「具体的に言えば、APT43が北朝鮮の主要な対外情報機関である朝鮮人民軍偵察総局に属すると、Mandiantは中程度の自信を持って評価しています」と述べています。

APT43は仮想のプロファイルや他者になりすましたアカウントを使用し、スピアフィッシングメールを送信してGoogleアカウントやその他のアカウント情報を詐取しているとのこと。

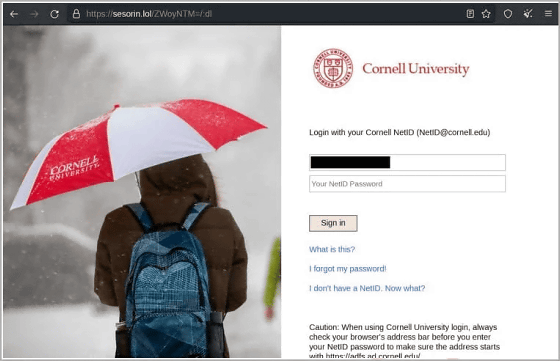

以下は、実際にAPT43が作成したとみられる「コーネル大学のウェブサイトに偽装されたログインページ」です。ハッカーは、正当な人物になりすまして送信したメールからターゲットをこのページに誘導し、入力させた資格情報を盗み取る手口を使用しているとMandiantは説明しています。ターゲットから資格情報を盗み取ることに成功したら、そこから情報を収集するだけでなく、関連する別のターゲットへの攻撃も仕掛けやすくなります。

アメリカのシンクタンク・ヘリテージ財団で北東アジア問題の専門家を務めているBruce Klingner氏は、研究者や政府関係者、ジャーナリストになりすましたハッカーによるフィッシング攻撃をたびたび受けているとのこと。

近年ではフィッシング攻撃がより巧妙になっており、メールに怪しいリンクや添付ファイルが含まれていないケースも増えているとKlingner氏は述べています。代わりに、ハッカーは専門家との関係構築に焦点を当てて、合法的なシンクタンクの人物になりすました報告書の作成を「委託」し、北朝鮮関連の洞察について得ようとするケースもあるそうです。

Mandiantはレポートで、「APT43は主にアメリカ軍や政府、防衛産業基盤内で保管されている情報や、核防衛政策や核不拡散に焦点を当てるアメリカの学術機関やシンクタンクが考案した研究・政策に関心があります」と述べ、韓国における同様の非営利団体や大学、制裁対象となる物品のメーカーなどにも興味を示していると報告しています。また、パンデミック時にはAPT43がヘルスケア企業や製薬会社もターゲットにしており、北朝鮮の政権幹部からの要求に敏感であることも示唆されています。

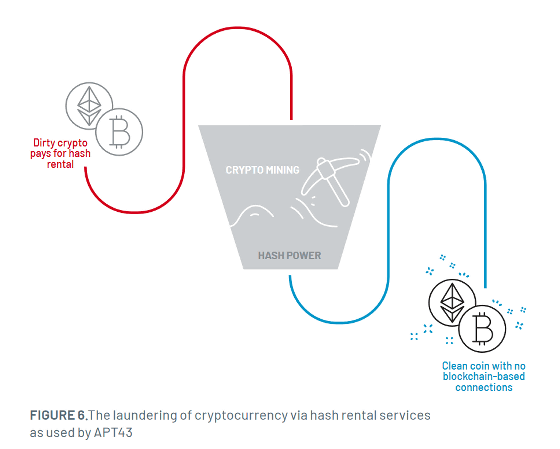

さらに、APT43は活動資金を獲得するため、一般人を対象にした仮想通貨の盗難やマネーロンダリングにも関与しています。Mandiantによると、APT43は仮想通貨で融資を受けようとしている中国人を標的としたAndroidアプリを開発し、ユーザーから仮想通貨を盗み出していたとのこと。

APT43が仮想通貨プラットフォームや取引所ではなく個人のユーザーを狙う理由について、Mandiantの主席アナリストであるMichael Barnhart氏は、「数千とは言わないまでも数百人の被害者に攻撃を分散させることで、彼らの活動は1つの大きなターゲットを攻撃するよりも目立たなくなり、追跡するのが難しくなります」「APT43の盗難ペースは、その成功率とも相まって憂慮すべきものです」と述べています。

また、APT43は盗み出した仮想通貨をロンダリングして出所がわからないようにするため、マイニング企業からハッシュレートの一部を購入するハッシュレンタルや、マイニングに必要なコンピューターリソースを借りるクラウドマイニングサービスなどを利用しているとのこと。APT43はこれらのサービスを利用するために盗んだ仮想通貨を支払い、クリーンな仮想通貨に変換しているとMandiantは報告しました。

・関連記事

北朝鮮のサイバー犯罪集団が外交政策の専門家約900人をハッキング、情報を盗んで身代金を要求 - GIGAZINE

北朝鮮のハッカーが盗み出した仮想通貨などの総額は1600億円を越えると韓国の諜報機関が報告 - GIGAZINE

北朝鮮は仮想通貨の窃盗が政権の主要な収入源の1つになっている - GIGAZINE

北朝鮮のハッカー集団による仮想通貨の盗難が年々増加&手口も悪化している - GIGAZINE

仮想通貨の急落で北朝鮮の保有分も価値が半分以下になり武器開発計画に影響が出るとの指摘 - GIGAZINE

アメリカ財務省が仮想通貨ミキシングサービス「Tornado Cash」を制裁、北朝鮮の資金洗浄に関与か - GIGAZINE

何者かが「Tornado Cash」から著名人の仮想通貨ウォレットにイーサリアムを送信していることが明らかに - GIGAZINE

仮想通貨取引所「Binance」でメキシコの麻薬カルテルがマネーロンダリングしていることが発覚 - GIGAZINE

仮想通貨取引所「Binance」とその幹部をマネーロンダリングと制裁違反で起訴することでアメリカの検察が分裂中、司法取引の可能性について話し合っている最中 - GIGAZINE

・関連コンテンツ