AndroidにOCR機能で画像や写真からパスワードを盗むマルウェアが発見される

セキュリティ対策として長いパスワードを使うと覚えておくのが大変なため、パスワードが表示された画面を画像として保存している人もいます。このような画像から、パスワードをテキストデータに変換して認証情報を窃取するマルウェアが見つかったことが報告されました。

Related CherryBlos and FakeTrade Android Malware Involved in Scam Campaigns

https://www.trendmicro.com/en_us/research/23/g/cherryblos-and-faketrade-android-malware-involved-in-scam-campai.html

New Android malware uses OCR to steal credentials from images

https://www.bleepingcomputer.com/news/security/new-android-malware-uses-ocr-to-steal-credentials-from-images/

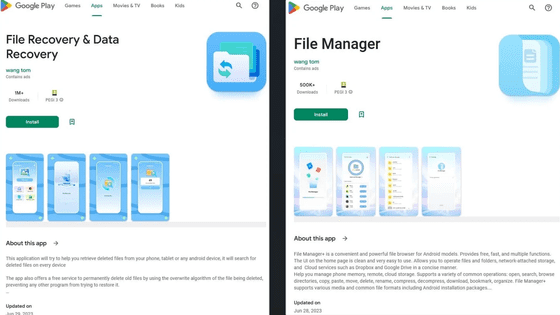

セキュリティ企業・トレンドマイクロは2023年7月28日に、「CherryBlos」と「FakeTrade」と名付けられた2つのマルウェアファミリーをGoogle Playで確認したと発表しました。このうち「CherryBlos」は4月に初めて見つかったもので、Telegram、X(旧Twitter)、YouTubeなどで宣伝されたAPKファイルを通じて流布されていました。

APKファイルは「GPTalk」「Happy Miner」「Robot999」「SynthNet」などの名称でAIツールや仮想通貨のマイニングツールを装っており、一部はGoogle Playにもアップロードされ摘発までに1000回ほどダウンロードされていたとのこと。

「CherryBlos」の主な手口は、公式のマイニングアプリを模倣した偽のUIを用いて仮想通貨を盗むことですが、別の手段としてデバイスに保存された画像や写真からテキストを抽出するOCR機能も持っていました。

この問題を報じたIT系ニュースサイトのBleepingComputerによると、仮想通貨のウォレットを新規に開設した際などに、ユーザーに復元フレーズやパスワードが示される場合があるとのこと。この復元フレーズを使えば誰でもウォレットにアクセスできてしまうため、スクリーンショットを撮影することは推奨されていませんが、画像としてPCやスマートフォンに保存する人も少なくないとBleepingComputerは述べています。

「CherryBlos」にはさらに、クリップボードをハイジャックする機能も有しており、仮想通貨取引の受け取り側のアドレスを脅威アクターのアドレスに自動的に書き換える一方で、ユーザーにはそれとわからないように元のアドレスを表示するという巧妙な振る舞いも見せました。

今回見つかったもう1つのマルウェアである「FakeTrade」は、主に2021年と2022年にGoogle Playにアップロードされた31の悪意あるアプリの総称で、ショッピングやお金もうけのうたい文句を使ってユーザーをだまし、偽の仮想通貨と引き換えに広告を見せたり、サブスクリプションに加入させたり、ウォレットに入金させたりしていました。

偽のアプリの中には、削除されるまでに1万回ダウンロードされたものもあるとのこと。記事作成時点ではすべて削除されていますが、トレンドマイクロは「脅威アクターが同様の攻撃手法を使用して将来のキャンペーンを計画している可能性があります」と指摘しています。

2つのマルウェアファミリーのうち片方は配布されたAPKファイル、いわゆる野良アプリを通じたもので、片方はGoogle Playで配信されていたものの仮想通貨を現金化できないといった苦情が多く寄せられていました。このことからトレンドマイクロは、リスクを軽減させるための防衛策として「信頼できるソースや評判のいい開発者からのみアプリをダウンロードするようにしてください。インストールする前にはアプリの評価とレビューを確認し、否定的なレビューや詐欺との報告が多いアプリには注意してください」と呼びかけました。

・関連記事

エロ画像と見せかけたマルウェアでデータを全損させる「偽アダルトサイト」が報告される - GIGAZINE

Androidアプリ内のPNG画像にマルウェアを仕込んでアンチウイルスソフトを回避する手口が発見される - GIGAZINE

画像に人間の目には見えないコードを埋め込んで広告が表示されるだけで悪質マルウェアを感染させる「ステガノグラフィー」が発見される - GIGAZINE

数百万台のAndroidスマホやAndroid TVにマルウェアがあらかじめインストールされていることが判明 - GIGAZINE

GitHubでホストされていた「Windowsのロゴ画像」にマルウェアを隠して感染させるという恐るべき手口が発覚 - GIGAZINE

・関連コンテンツ